NUEVO LOADER DENOMINADO JINXLOADER PARA ENTREGAR DIFERENTES CARGAS ÚTILES

18/04/2024

Se observó un nuevo malware de tipo loader denominado JinxLoader, desarrollado en lenguaje de programación Go, siendo distribuido mediante ataque de phishing para entregar cargas útiles como Formbook y XLoader.

Leer más

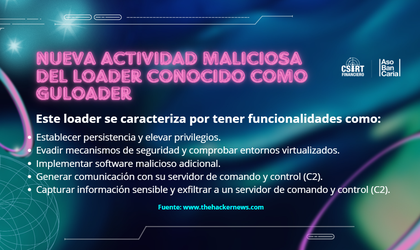

NUEVA ACTIVIDAD MALICIOSA DEL LOADER CONOCIDO COMO GULOADER

09/04/2024

GuLoader, conocido por su persistencia a lo largo de los años, fue visto por primera vez a finales de 2019 siendo un loader basado en shellcode donde es vendido como Malware as a Service (MaaS) por un actor conocido como RastaFarEye en foros clandestinos por una tarifa mensual de 15.000 dólares.

Leer más

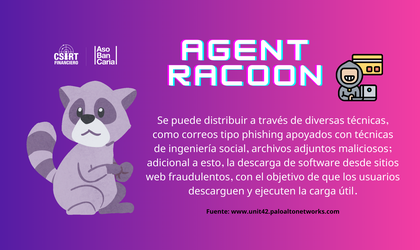

NUEVA AMENAZA DENOMINADA AGENT RACOON

08/04/2024

El grupo de amenazas denominado CL-STA-0002, ha utilizado herramientas que incluyen una nueva puerta trasera (Backdoor) llamada "Agent Racoon", un módulo DLL llamado "Ntospy" para capturar credenciales de usuario, y una versión personalizada de Mimikatz denominada "Mimilite".

Leer más

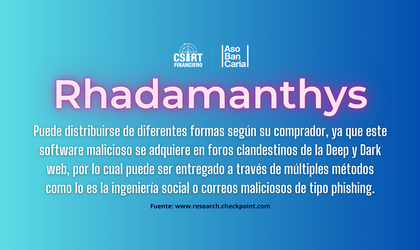

NUEVA VERSIÓN DEL STEALER RHADAMANTHYS

03/04/2024

La versión 0.5.0 de Rhadamanthys aborda diversas deficiencias presentes en versiones anteriores. Además de corregir errores, los desarrolladores han implementado nuevas funcionalidades y capacidades para la captura de información. Por ejemplo, en el caso de una infección en un sistema con un usuario administrador, se permite la recopilación de información de otras cuentas utilizadas en el mismo equipo. También se ha añadido un nuevo keylogger y un complemento de espionaje que admite acceso RDP.

Leer más

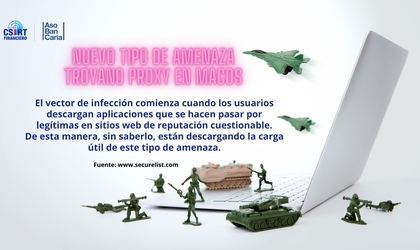

DISTRIBUCIÓN Y ESTRATEGIAS DEL NUEVO TIPO DE AMENAZA TROYANO PROXY EN MACOS

21/03/2024

El vector de infección comienza cuando los usuarios descargan aplicaciones que se hacen pasar por legítimas en sitios web de reputación cuestionable. De esta manera, sin saberlo, están descargando la carga útil de este tipo de amenaza. A diferencia del software legítimo, que comúnmente se distribuye como una imagen de disco, este viene en forma de instaladores .PKG (un archivo de paquete de instalación de software para MacOs) que ejecuta un script una vez que se realiza la instalación.

Leer más

NUEVA VARIANTE DEL TROYANO DE ACCESO REMOTO BANDOOK

14/03/2024

Esta nueva variante utiliza un sofisticado método de distribución a través de un archivo PDF malicioso que contiene una URL para la descarga de un archivo .7Z, este se encuentra protegido con una contraseña con el objetivo de poder infiltrarse a la máquina Windows.

Leer más

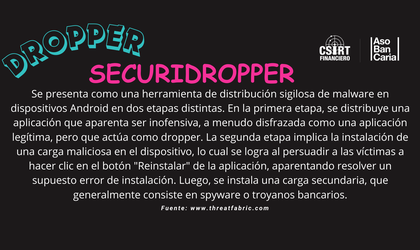

NUEVA AMENAZA PARA DISPOSITIVOS ANDROID DE TIPO DROPPER DENOMINADO SECURIDROPPER

26/02/2024

SecuriDropper se presenta como una herramienta de distribución sigilosa de malware en dispositivos Android en dos etapas distintas. En la primera etapa, se distribuye una aplicación que aparenta ser inofensiva, a menudo disfrazada como una aplicación legítima, pero que actúa como dropper.

Leer más

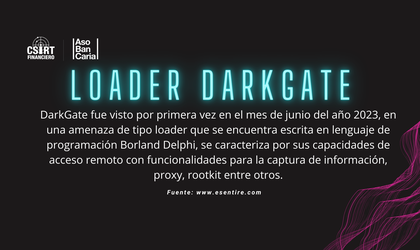

NUEVA ACTIVIDAD DEL LOADER DARKGATE

26/02/2024

DarkGate fue visto por primera vez en el mes de junio del año 2023, en una amenaza de tipo loader que se encuentra escrita en lenguaje de programación Borland Delphi, se caracteriza por sus capacidades de acceso remoto con funcionalidades para la captura de información, proxy, rootkit entre otros.

Leer más

ACTORES DE AMENAZA SE ENCUENTRAN DISTRIBUYENDO EL RANSOMWARE PHOBOS MEDIANTE RDP

22/02/2024

Phobos tiene la capacidad de obtener información local del equipo infectado, agregar información del número de serie de volumen (VSN), desactivar el firewall, cifrar todos los archivos del equipo principalmente (suite ofimática, bases de datos y correo electrónico), carpetas compartidas locales y de red a través del modo AES CBC, eliminar puntos de restauración existentes en el equipo.

Leer más

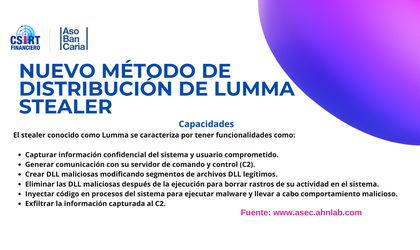

NUEVO MÉTODO DE DISTRIBUCIÓN DE LUMMA STEALER

08/02/2024

Mediante el monitoreo realizado por el equipo del Csirt Financiero a través de diversas fuentes de información, se identificó una nueva actividad relacionada con el stealer conocido como Lumma o LummaC2 donde se distribuye a través de la ejecución de archivos EXE legítimos que poseen firmas válidas, junto con una DLL maliciosa que se encuentra en el mismo directorio.

Leer más-06.png)