Riltok, troyano android dirigido al sector de banca móvil.

- Publicado: 25/06/2019

- Importancia: Alta

- Recursos afectados

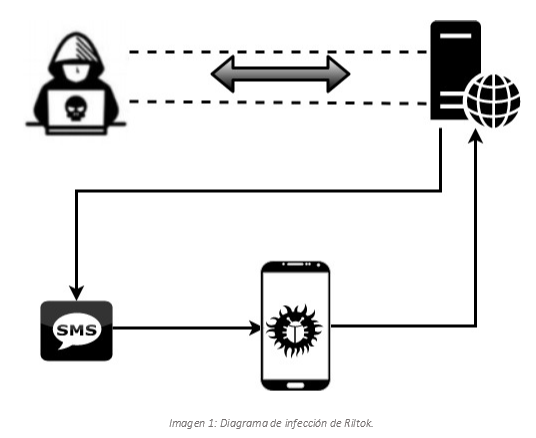

Riltok es un troyano bancario con funciones y métodos de distribución estándar, se detectó actividad del mismo a finales del 2018 dirigido especialmente a usuarios de la banca rusa, como método de infección utilizaba la suplantación de servicios de publicidad gratuita mediante Smishing (envío de mensajes de texto con URL’s maliciosas), en donde les pedían realizar la descarga de una nueva versión de la aplicación móvil, bajo la cual se oculta el troyano (para realizar la instalación se requería que el usuario permitiera la instalación de aplicaciones de fuentes desconocidas, en la configuración del dispositivo). Una vez instalado Riltok en el dispositivo, buscaría obtener permisos elevados, esta función la logaría a través de un mensaje falso del sistema el cual tiene como objetivo obtener el uso de permisos especiales en AccessibilityService.

Una vez obtuviera todos los permisos solicitados, Riltok se configuraba como el servicio de SMS predeterminado en el dispositivo para poder contactarse con el servidor de C&C (comando y control), enviando información del dispositivo como, por ejemplo: operador y número celular, país, datos del móvil, lista de contactos, mensajes SMS y aplicaciones instaladas.

Obteniendo el control del dispositivo los atacantes podían enviar solicitudes al dispositivo con objetivo principal el envío de mensajes de texto basados la lista de contactos, además realizar modificaciones en las configuraciones del mismo.

Cuando el troyano estaba completamente listo para realiza sus actividades maliciosas, redireccionaba al usuario a una página de phishing el cual simulaba ser un servicio de anuncios gratuitos para engañar al usuario y capturar credenciales e información de tarjetas de crédito.

Método de propagación:

- Etiquetas

-06.png)