MuddyWaters APT agrupa nueva campaña

- Publicado: 21/04/2019

- Importancia: Alta

- Recursos afectados

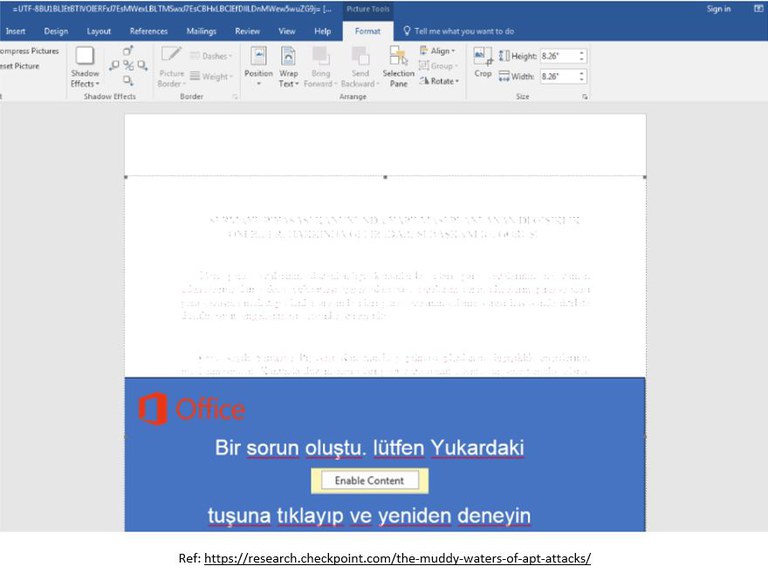

El punto de infección empieza con un correo al estilo phishing dirigido a un usuario de la organización para robar documentos legítimos, el siguiente paso es armar estos documentos de manera que sean confiables para otros miembros de la organización y así comenzar el ataque. Los correos electrónicos que se envían, llevan consigo archivos que dirigen a la instalación de PowerStats (puerta trasera de primera etapa basada en PowerShell), esto permite a los atacantes eliminar archivos del sistema, ejecutar scripts, eliminar archivos y demás.

La imagen borrosa del fondo contiene una descripción legítima de los cambios de ley que se mencionan en el título, su objetivo es que el usuario habilite el contenido para ejecutar el ataque.

- Etiquetas

-06.png)