Malnet AESDDoS malware

- Publicado: 14/06/2019

- Importancia: Alta

- Recursos afectados

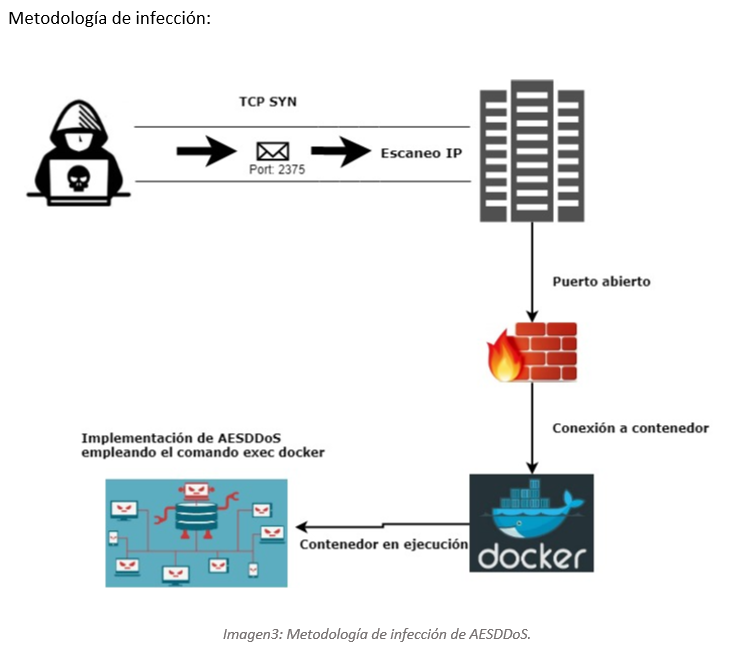

En el análisis realizado por CSIRT Financiero se evidencia que los ciberdelincuentes inician realizando un escaneo a un rango de direcciones IP enviando un paquete TCP SYN al puerto 2375, este puerto es utilizado por las API de Docker para la comunicación con el demonio, si se identifica que está abierto, los atacantes establecen comunicación y ejecución de contenedores, una vez el contenedor en ejecución la bot AESDDoS se instala utilizando el comando exec Docker el cual permite realizar acceso a Shell a todos los contenedores en ejecución aplicables dentro de la maquina víctima, el malware a su vez se ejecuta dentro de un contenedor mientras trata de ocultarse.

En los análisis realizados por Trend Micro evidenciaron un enlace a un panel de un servidor de archivos http (HFS), dentro de estos servidores se verificaron binarios maliciosos de malware Elf Linux, billgates.lite y redes bots elknot/setag, Mr Black y Gafgyt.

El archivo 2375-SYNG 口 漏洞 .zip encontrado en los servidores indica que es una herramienta utilizada por ciberdelincuentes para realizar escaneos en internet para la búsqueda de máquinas vulnerables al ataque.

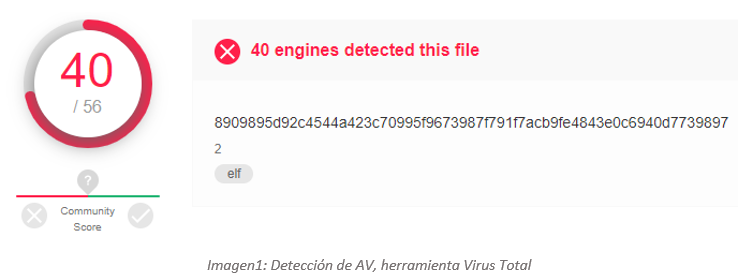

Se verifico el hash 8909895D92C4544A423C70995F9673987F791F7ACB9FE4843E0C6940D7739897 y se observa que 40/56 AV lo catalogan como malicioso.

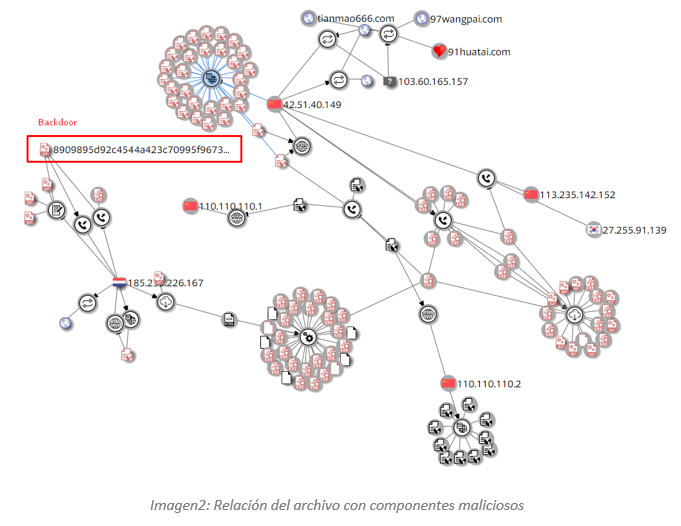

Además, en la siguiente imagen se observa la relación entre el hash y dominios, URL y demás componentes asociados maliciosos.

- Etiquetas

-06.png)