ATM Boostwrite, descargador de múltiples variantes de malware

- Publicado: 19/10/2019

- Importancia: Media

- Recursos afectados

Desde el CSIRT Financiero se ha identificado que el grupo de ciberdelincuencia FIN7 ha introducido a su kit de herramientas maliciosas un dropper (descargador), el cual cuenta con capacidades de ejecutar malware en la memoria del dispositivo infectado, además, un módulo capaz de realizar conexión con el software legítimo de administración remota del fabricante de cajeros automáticos ATM.

Este dropper se asocia al nombre Boostwrite tiene la habilidad de descargar múltiples malware, incluida la puerta trasera de Carbanak y el módulo RDFSniffer.

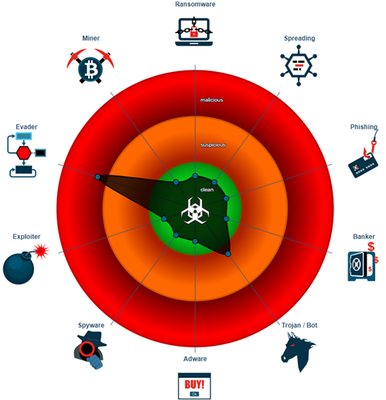

Imagen 01: Evidencia de técnicas utilizadas por el dropper, herramienta JoeSandBox

Este es un breve resumen realizado por el equipo del CSIRT, para conocer el análisis, correlación, estrategias de mitigación y seguimiento a la alerta, sea miembro del CSIRT Financiero y contáctenos a través del correo [email protected].

- Etiquetas

-06.png)